各方面探讨NET Core数据加密和解密问题

欢迎大家阅读本篇文章,本篇文章探讨NET Core数据加密和解密问题,课课家教育平台提醒大家:本篇文章中有许多的小细节,因此大家一定要认真阅读本篇文章哦~

3DES数据加密

由于数据需要获取出来并显示于是只能使用对称加密,关于加密这一块网上对于.NET Framework的实现数不胜数,好像对于.NET Core这一块比较少,于是就开始进行研究。这个时候就利用DES或者Triple DES也称作3DES,全名为Triple Data Encryption Algorithm (TDEA or Triple DEA),也就是对称密码块密码,3DES对数据的每个数据块利用算法进行3次加密,最初开始设计该算法时,位数只有56位也就是7个字节,设计者认为已经足够用,但是随着计算机的高速发展,暴露破解已经使得该算法呈现的问题日益突出,而3DES算法的出现提供了一种比较简单的方法来增加密钥的大小从而防止攻击,而不是重新设计一套全新的分组密码算法。

3DES加密算法命名

定义算法最早期的标准被放在ANS X9.52中并在1998年发布并将其描述为三重数据加密算法(简称TDEA),在ANSI X3.92中定义了该算法的三个操作但是并没有使用DES或者3DES,直到1999年发布的FIPS PUB 46-3在正式命名三重数据加密算法,大概在2004到2005的样子才正式引入三重数据加密算法,之前一直以TDEA存在着,也就是说TDEA就是3DES,但是没有使用3DES作为标准术语。

3DES算法逻辑

三重数据加密算法使用包括密钥K1,密钥K2和密钥约束K3,每一个包含56位不包含奇偶校验,算法实现公式如下:

ciphertext = EK3(DK2(EK1(plaintext)))

即

密文 = EK3(DK2(EK1(平文)))

用K1对数据进行加密,用K2对数据进行解密,用K3对数据再加密。

解密公式为如下:

plaintext = DK1(EK2(DK3(ciphertext)))

即

平文 = DK1(EK2(DK3(密文)))

用K3j对数据进行解密,用K2对数据进行加密,用K1对数据进行加密。每次加密都处理64位数据并形成一块。

3DES加密选项

定义了三种密钥选项。

(1)三个密钥相互独立。

(2)K1和K2密钥独立,但K1 = K3。

(3)三个密钥相等。

密钥选项1的强度最高,拥有3 x 56 = 168个独立的密钥位。

密钥选项2的安全性稍低,拥有2 x 56 = 112个独立的密钥位。该选项比简单的应用DES两次的强度较高,即使用K1和K2,因为它可以防御中途相遇攻击。

密钥选项3等同与DES,只有56个密钥位。这个选项提供了与DES的兼容性,因为第1和第2次DES操作相互抵消了。该选项不再为国家标准科技协会(NIST)所推荐,亦不为ISO/IEC 18033-3所支持。

利用3DES在.NET Framework中实现加密和解密

我们看下在.NET Framework中对于3DES的具体实现,如下:

public static string DesEncrypt(string input, string key)

{

byte[] inputArray = Encoding.UTF8.GetBytes(input);

TripleDESCryptoServiceProvider tripleDES = new TripleDESCryptoServiceProvider();

tripleDES.Key = Encoding.UTF8.GetBytes(key);

tripleDES.Mode = CipherMode.ECB;

tripleDES.Padding = PaddingMode.PKCS7;

ICryptoTransform cTransform = tripleDES.CreateEncryptor();

byte[] resultArray = cTransform.TransformFinalBlock(inputArray, 0, inputArray.Length);

tripleDES.Clear();

return Convert.ToBase64String(resultArray, 0, resultArray.Length);

}

public static string DesDecrypt(string input, string key)

{

byte[] inputArray = Convert.FromBase64String(input);

TripleDESCryptoServiceProvider tripleDES = new TripleDESCryptoServiceProvider();

tripleDES.Key = Encoding.UTF8.GetBytes(key);

tripleDES.Mode = CipherMode.ECB;

tripleDES.Padding = PaddingMode.PKCS7;

ICryptoTransform cTransform = tripleDES.CreateDecryptor();

byte[] resultArray = cTransform.TransformFinalBlock(inputArray, 0, inputArray.Length);

tripleDES.Clear();

return Encoding.UTF8.GetString(resultArray);

}

我们给出一个16位的加密密钥,然后对相应数据进行加密和解密

var name = “Jeffcky”;

var encryptStr = DesEncrypt(name, “sblw-3hn8-sqoy19”);

Console.WriteLine(name);

var decryptStr = DesDecrypt(encryptStr, “sblw-3hn8-sqoy19”);

Console.WriteLine(decryptStr);

#p#分页标题#e#

我们定义密钥为16个字节,即此时应该是有两个密钥,但是此时密钥却不同,所以猜测内部实现的3DES密码选项中的第二项,因为密钥3和密钥1相等,既然没出错,内部应该会去拿密钥1中的位数作为密钥3的位数。接下里我们再来看在.NET Core中的情况。

ASP.NET Core 中的数据保护

web应用程序中经常需要存储一些敏感数据(如用户密码),Windows 系统为桌面程序提供了DPAPI用来使用,但是并不适用于 Web 系统。ASP.NET Core提供了一套简单易用的API 用来保护数据。

ASP.NET Core 中,数据保护主要是用来给服务端设计的,用来替换ASP.NET 1.x-4.x中的,machineKey主要是用来保证使用Form身份验证时Cookie数据的加密解密,以确保不会被修改。或者ViewState数据的加密解密不被篡改,以及对session状态标识进行验证。

先看一下最简单的使用方法:

using System;

using Microsoft.AspNetCore.DataProtection;

using Microsoft.Extensions.DependencyInjection;

public class Program

{

public static void Main(string[] args)

{

// 添加数据保护到服务中

var serviceCollection = new ServiceCollection();

serviceCollection.AddDataProtection();

var services = serviceCollection.BuildServiceProvider();

// 从DI中创建一个MyClass的实例

var instance = ActivatorUtilities.CreateInstance(services);

instance.RunSample();

}

public class MyClass

{

IDataProtector _protector;

// 参数 'provider' 来自 DI

public MyClass(IDataProtectionProvider provider)

{

_protector = provider.CreateProtector(“Contoso.MyClass.v1”);

}

public void RunSample()

{

Console.Write(“Enter input: “);

string input = Console.ReadLine();

// 加密

string protectedPayload = _protector.Protect(input);

Console.WriteLine($”Protect returned: {protectedPayload}”);

// 解密

string unprotectedPayload = _protector.Unprotect(protectedPayload);

Console.WriteLine($”Unprotect returned: {unprotectedPayload}”);

}

}

}

/*

* 输出:

*

* Enter input: Hello world!

* Protect returned: CfDJ8ICcgQwZZhlAlTZT…OdfH66i1PnGmpCR5e441xQ

* Unprotect returned: Hello world!

*/

在CreateProtector(“Contoso.MyClass.v1”)中,参数“Contoso.MyClass.v1”可以理解为一个公钥,因为 ASP.NET Core Data Protection 是非对称加密(见前面介绍),所以系统中应该还有一个密钥,那么此处的密钥 ASP.NET Core 在系统内部帮你维护了。

读到这里,有同学可能会问了,那系统中是如何帮我维护我的密钥的呢? 我们不妨先来做一个测试。

首先,我在我的开发环境中,先把上面的程序中的解密部分代码注释掉,然后运行上面的程序,输入一个“Hello World!” ,得到了一个加密的字符串CfDJ8ICcgQwZZhlAlTZT…OdfH66i1PnGmpCR5e441xQ(略写)。

然后我把同样的程序拷贝到另外一台开发环境的机器上,然后把上面的加密部分代码注释掉,使用第一步生成的CfDJ8ICcgQwZZhlAlTZT…OdfH66i1PnGmpCR5e441xQ来解密,注意这两步中我们都使用 “Contoso.MyClass.v1” 来做为公钥。

利用3DES在.NET Core实现加密和解密

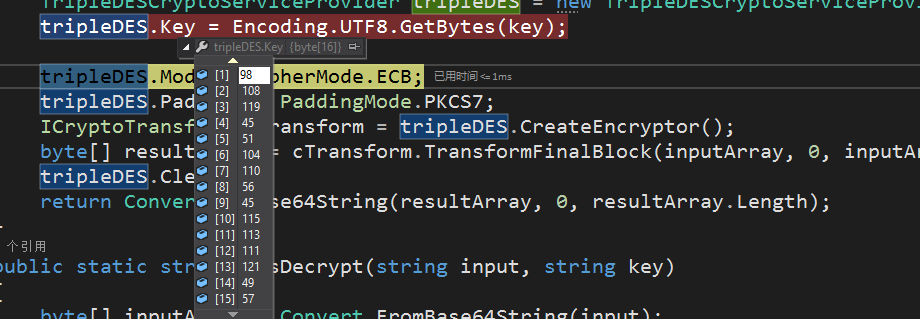

由于在.NET Core中不存在 TripleDESCryptoServiceProvider 取而代之的是 TripleDES ,所以此时我们的代码需要稍作修改,如下:

![]()

public static string DesEncrypt(string input, string key)

{

byte[] inputArray = Encoding.UTF8.GetBytes(input);

var tripleDES = TripleDES.Create();

var byteKey = Encoding.UTF8.GetBytes(key);

tripleDES.Key = byteKey;

tripleDES.Mode = CipherMode.ECB;

tripleDES.Padding = PaddingMode.PKCS7;

ICryptoTransform cTransform = tripleDES.CreateEncryptor();

byte[] resultArray = cTransform.TransformFinalBlock(inputArray, 0, inputArray.Length);

return Convert.ToBase64String(resultArray, 0, resultArray.Length);

}

public static string DesDecrypt(string input, string key)

{

byte[] inputArray = Convert.FromBase64String(input);

var tripleDES = TripleDES.Create();

var byteKey = Encoding.UTF8.GetBytes(key);

tripleDES.Key = byteKey;

tripleDES.Mode = CipherMode.ECB;

tripleDES.Padding = PaddingMode.PKCS7;

ICryptoTransform cTransform = tripleDES.CreateDecryptor();

byte[] resultArray = cTransform.TransformFinalBlock(inputArray, 0, inputArray.Length);

return Encoding.UTF8.GetString(resultArray);

}

#p#分页标题#e#

![]()

接着进行调用:

var name = “Jeffcky”;

var encryptStr = DesEncrypt(name, “sblw-3hn8-sqoy19”);

Console.WriteLine(name);

var decryptStr = DesDecrypt(encryptStr, “sblw-3hn8-sqoy19”);

Console.WriteLine(decryptStr);

结果出错了详细信息如下:

System.Security.Cryptography.CryptographicException:“Specified key is not a valid size for this algorithm.”

由上说明我们给出密钥的大小对于3DES对称加密算法时无效的,为何呢,在.NET Framework是好使的呀,当我们调试时将鼠标放在3DES中密钥时你会发现它实际需要的字节为24个字节,而我们只提供了16个字节,如下:

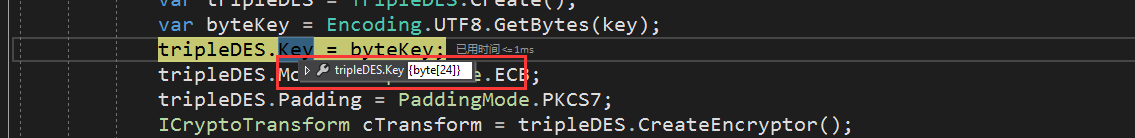

所以到这里我们应该知道问题出在什么地方了,根据我们对3DES的介绍内部实现的选项应该是密钥选项2,将密钥1和密钥2独立开来,而密钥3和密钥相同,在.NET Framework中我们只要两个密钥即可,因为第三个密钥和第一个相同,既然没出错肯定是内部重用了密钥1,但是在.NET Core需要我们给出24个字节,说明即使密钥1和密钥3相同也要我们提供密钥的字节,所以我们只要将密钥1中的八个字节拷贝到密钥3中,这样就有了24个字节,实现如下:

![]()

public static string DesEncrypt(string input, string key)

{

byte[] inputArray = Encoding.UTF8.GetBytes(input);

var tripleDES = TripleDES.Create();

var byteKey = Encoding.UTF8.GetBytes(key);

byte[] allKey = new byte[24];

Buffer.BlockCopy(byteKey, 0, allKey, 0, 16);

Buffer.BlockCopy(byteKey, 0, allKey, 16, 8);

tripleDES.Key = allKey;

tripleDES.Mode = CipherMode.ECB;

tripleDES.Padding = PaddingMode.PKCS7;

ICryptoTransform cTransform = tripleDES.CreateEncryptor();

byte[] resultArray = cTransform.TransformFinalBlock(inputArray, 0, inputArray.Length);

return Convert.ToBase64String(resultArray, 0, resultArray.Length);

}

public static string DesDecrypt(string input, string key)

{

byte[] inputArray = Convert.FromBase64String(input);

var tripleDES = TripleDES.Create();

var byteKey = Encoding.UTF8.GetBytes(key);

byte[] allKey = new byte[24];

Buffer.BlockCopy(byteKey, 0, allKey, 0, 16);

Buffer.BlockCopy(byteKey, 0, allKey, 16, 8);

tripleDES.Key = allKey;

tripleDES.Mode = CipherMode.ECB;

tripleDES.Padding = PaddingMode.PKCS7;

ICryptoTransform cTransform = tripleDES.CreateDecryptor();

byte[] resultArray = cTransform.TransformFinalBlock(inputArray, 0, inputArray.Length);

return Encoding.UTF8.GetString(resultArray);

}

![]()

此时我们再来看下打印结果:

![]()

var name = “Jeffcky”;

Console.WriteLine($”加密字符串为{name}”);

var encryptStr = DesEncrypt(name, “sblw-3hn8-sqoy19”);

Console.WriteLine($”加密后结果为:{encryptStr}”);

var decryptStr = DesDecrypt(encryptStr, “sblw-3hn8-sqoy19”);

Console.WriteLine($”解密后字符串为{decryptStr}”);

#p#分页标题#e#

![]()

总结

当时遇到这个问题我就处在崩溃的边缘,结果去查找了资料发现有人遇到过问题,然后就去了解下3DES基本原理就解决了问题。

记住:在.NET Core中利用3DES加密和解密必须要给出3个密钥即24个字节即使密钥3和密钥1相等,它不会像.NET Framework中会重用密钥1中的位数。

结束语:相信最后大家阅读完毕本篇文章,肯定学到了不少知识吧?其实大家私下还得多多自学,当然如果大家还想了解更多方面的详细内容的话呢,不妨关注课课家教育平台,在这里你肯定会有意想不到的收获的!